摘要:运维是从 IT 诞生之初就一直存在的重要角色,在 IT 类企业中,尤其是互联网企业,运维、开发和测试被称为是驱动技术进步的三驾马车。而金融、政府、医药、教育、制造、运输等其它行业,为了进行数字化转型,也纷纷建立了自己的或大或小的数据中心,并为了维持这些 IT 系统的正常运转,设立了大量的运维岗位。可以说,信息技术已经并且正在改变我们身边的一切行业,而只要有 IT

摘要:运维是从 IT 诞生之初就一直存在的重要角色,在 IT 类企业中,尤其是互联网企业,运维、开发和测试被称为是驱动技术进步的三驾马车。而金融、政府、医药、教育、制造、运输等其它行业,为了进行数字化转型,也纷纷建立了自己的或大或小的数据中心,并为了维持这些 IT 系统的正常运转,设立了大量的运维岗位。可以说,信息技术已经并且正在改变我们身边的一切行业,而只要有 IT 2019年12月26日

企业应用上云后就不需要运维人员吗?

企业应用上云后就不需要运维人员吗?

摘要:运维是从 IT 诞生之初就一直存在的重要角色,在 IT 类企业中,尤其是互联网企业,运维、开发和测试被称为是驱动技术进步的三驾马车。而金融、政府、医药、教育、制造、运输等其它行业,为了进行数字化转型,也纷纷建立了自己的或大或小的数据中心,并为了维持这些 IT 系统的正常运转,设立了大量的运维岗位。可以说,信息技术已经并且正在改变我们身边的一切行业,而只要有 IT

摘要:运维是从 IT 诞生之初就一直存在的重要角色,在 IT 类企业中,尤其是互联网企业,运维、开发和测试被称为是驱动技术进步的三驾马车。而金融、政府、医药、教育、制造、运输等其它行业,为了进行数字化转型,也纷纷建立了自己的或大或小的数据中心,并为了维持这些 IT 系统的正常运转,设立了大量的运维岗位。可以说,信息技术已经并且正在改变我们身边的一切行业,而只要有 IT 分类:Linux世界

2019年12月25日

Linux运维一定要知道的六类好习惯和23个教训,避免入坑!

Linux运维一定要知道的六类好习惯和23个教训,避免入坑!

摘要:从事运维三年半,遇到过各式各样的问题,数据丢失,网站挂马,误删数据库文件,黑客攻击等各类问题。今天简单整理一下,分享给各位小伙伴。一、线上操作规范1. 测试使用当初学习Linux的使用,从基础到服务到集群,都是在虚拟机做的,虽然老师告诉我们跟真机没有什么差别,可是对真实环境的渴望日渐上升,不过虚拟机的各种快照却让我们养成了各种手贱的习惯,以致于拿到服务器操

摘要:从事运维三年半,遇到过各式各样的问题,数据丢失,网站挂马,误删数据库文件,黑客攻击等各类问题。今天简单整理一下,分享给各位小伙伴。一、线上操作规范1. 测试使用当初学习Linux的使用,从基础到服务到集群,都是在虚拟机做的,虽然老师告诉我们跟真机没有什么差别,可是对真实环境的渴望日渐上升,不过虚拟机的各种快照却让我们养成了各种手贱的习惯,以致于拿到服务器操分类:Linux世界

2019年12月07日

JAVA-PYTHON-PHP-C++视频电子书-2019年12月7日限时(有效期3天)

JAVA-PYTHON-PHP-C++视频电子书-2019年12月7日限时(有效期3天)

摘要:有需要的赶快下载,3天后链接过期Java视频(一)链接: https://pan.baidu.com/s/1hwJ6QJwdcNZmvgIpcqm1gQ 提取码: 5qwyJavaEE视频链接: https://pan.baidu.com/s/1BJcg6FPAqylUqpOrc93dPQ 提取码: tt4sjava2019面试题链接: https://pan.baidu.com/s/1Vi2Or9rMTBzFOVs7QO8Spw 提取码: 6yu3Java电子书合集链接: https://pan.baidu.com/s/1y1gvbypo3vnubwijhzBALg 提取码: q4pgpyt

分类:Linux世界

2019年12月04日

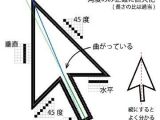

为什么光标要设计成不对称的?且听我慢慢道来

为什么光标要设计成不对称的?且听我慢慢道来

摘要:光标可以分为伞、柄两部分,各自都是左右对称的,但合在一起就不对称了,二者的中轴线并不完全重合,伞部分的斜线角度为45度,柄部分的两条斜线却是26.57度,因此两条中轴线就有了4.07度的差异。把箭头放直了就能很容易看出来,箭头的尾巴向右弯了。官微表示:“原因很简单:光标右边箭头的小短线是水平的,这样可以保证给用户的视觉感受不会太过倾斜,虽然箭头视觉设计不是完全

摘要:光标可以分为伞、柄两部分,各自都是左右对称的,但合在一起就不对称了,二者的中轴线并不完全重合,伞部分的斜线角度为45度,柄部分的两条斜线却是26.57度,因此两条中轴线就有了4.07度的差异。把箭头放直了就能很容易看出来,箭头的尾巴向右弯了。官微表示:“原因很简单:光标右边箭头的小短线是水平的,这样可以保证给用户的视觉感受不会太过倾斜,虽然箭头视觉设计不是完全分类:Linux世界

2019年11月27日

信息化归行政管,IT要如何争取自立

信息化归行政管,IT要如何争取自立

摘要:企业决策层认为信息化只是支撑业务的工具,认为交给行政人事/总经办/财务也能管理好,怎么破?一、处理方法1. 认命“正常。因为IT也只是后勤部门。”一位制造业IT总监看得很开。现实也是如此,在很多公司IT都只是成本中心,被纳入后勤来管理。另一位IT从业者认为信息化由其他部门负责挺好。“主导当然是业务部门了,IT主导,业务部门看热闹,最后给你评价一个差,死得更惨

摘要:企业决策层认为信息化只是支撑业务的工具,认为交给行政人事/总经办/财务也能管理好,怎么破?一、处理方法1. 认命“正常。因为IT也只是后勤部门。”一位制造业IT总监看得很开。现实也是如此,在很多公司IT都只是成本中心,被纳入后勤来管理。另一位IT从业者认为信息化由其他部门负责挺好。“主导当然是业务部门了,IT主导,业务部门看热闹,最后给你评价一个差,死得更惨分类:Linux世界

2019年11月01日

如何搞瘫痪一个数据中心?

如何搞瘫痪一个数据中心?

摘要:数据中心有几种分类方式:国际通用的是 T1、T2、T3、T4。(T4 级别最高,普遍都是 T3 级的数据中心)按照我国《电子信息系统机房设计规范》(GB50174-2008),数据中心可根据使用性质、管理要求及其在经济和社会中的重要性划分为 A、B、C 三级。(A 级最高)国内运营商自己给自己数据中心定的等级 1-5 星。(5 星最高)能承接金融业务的数据中心,需要按《电子信息系统机房设计规范》规

摘要:数据中心有几种分类方式:国际通用的是 T1、T2、T3、T4。(T4 级别最高,普遍都是 T3 级的数据中心)按照我国《电子信息系统机房设计规范》(GB50174-2008),数据中心可根据使用性质、管理要求及其在经济和社会中的重要性划分为 A、B、C 三级。(A 级最高)国内运营商自己给自己数据中心定的等级 1-5 星。(5 星最高)能承接金融业务的数据中心,需要按《电子信息系统机房设计规范》规分类:Linux世界

2019年10月26日

十余年经验总结:企业级IT系统运维者如何才能体现真正价值?

十余年经验总结:企业级IT系统运维者如何才能体现真正价值?

摘要:前言谈起运维工作,估计很多人会下意识的认为就是修电脑的、网管(上不去网,第一个被召唤的那种)。其实不能说这是错误的理解,IT运维人员的工作小到修电脑、理网线,大到部署整个数据中心。负责运维的设备,小的从个人电脑,大的到数以亿计的高精尖计算设备。从运维的工作层次来分,又分为硬件运维、桌面运维、系统运维、数据库运维和应用运维。几乎所有的和系统相关的问题,

摘要:前言谈起运维工作,估计很多人会下意识的认为就是修电脑的、网管(上不去网,第一个被召唤的那种)。其实不能说这是错误的理解,IT运维人员的工作小到修电脑、理网线,大到部署整个数据中心。负责运维的设备,小的从个人电脑,大的到数以亿计的高精尖计算设备。从运维的工作层次来分,又分为硬件运维、桌面运维、系统运维、数据库运维和应用运维。几乎所有的和系统相关的问题,分类:Linux世界

2019年10月24日

1024程序员节,向用代码改变世界的人致敬

1024程序员节,向用代码改变世界的人致敬

摘要:1024程序员节是中国广大程序员的共同节日。1024是2的十次方,二进制计数的基本计量单位之一。部分互联网机构一直密切关注程序员健康,针对程序员经常周末加班与工作日熬夜的情况,倡议每年的10月24日为1024程序员节,在这一天建议程序员拒绝加班。程序员就像是一个个1024,以最低调、踏实、核心的功能模块搭建起这个科技世界。1G=1024M,而1G与1级谐音,也有一级棒的意思。2019

摘要:1024程序员节是中国广大程序员的共同节日。1024是2的十次方,二进制计数的基本计量单位之一。部分互联网机构一直密切关注程序员健康,针对程序员经常周末加班与工作日熬夜的情况,倡议每年的10月24日为1024程序员节,在这一天建议程序员拒绝加班。程序员就像是一个个1024,以最低调、踏实、核心的功能模块搭建起这个科技世界。1G=1024M,而1G与1级谐音,也有一级棒的意思。2019分类:Linux世界

2019年10月15日

12306如何支撑亿级QPS,订单如何不少卖,不超卖

12306如何支撑亿级QPS,订单如何不少卖,不超卖

摘要:12306抢票,极限并发带来的思考?每到节假日期间,一二线城市返乡、外出游玩的人们几乎都面临着一个问题:抢火车票!虽然现在大多数情况下都能订到票,但是放票瞬间即无票的场景,相信大家都深有体会。尤其是春节期间,大家不仅使用12306,还会考虑“智行”和其他的抢票软件,全国上下几亿人在这段时间都在抢票。“12306服务”承受着这个世界上任何秒杀系统都无法超越的QPS,上百万的并

摘要:12306抢票,极限并发带来的思考?每到节假日期间,一二线城市返乡、外出游玩的人们几乎都面临着一个问题:抢火车票!虽然现在大多数情况下都能订到票,但是放票瞬间即无票的场景,相信大家都深有体会。尤其是春节期间,大家不仅使用12306,还会考虑“智行”和其他的抢票软件,全国上下几亿人在这段时间都在抢票。“12306服务”承受着这个世界上任何秒杀系统都无法超越的QPS,上百万的并分类:Linux世界

2019年10月13日

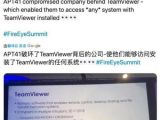

注意!电脑已安装Teamviewer,请立即卸载

注意!电脑已安装Teamviewer,请立即卸载

摘要:TeamViewer是一个能在任何防火墙和NAT代理的后台用于远程控制的应用程序,桌面共享和文件传输的简单且快速的解决方案。为了连接到另一台计算机,只需要在两台计算机上同时运行 TeamViewer 即可,而不需要进行安装(也可以选择安装,安装后可以设置开机运行)。该软件第一次启动在两台计算机上自动生成伙伴 ID。只需要输入你的伙伴的ID到TeamViewer,然后就会立即建立起连接。Tw

摘要:TeamViewer是一个能在任何防火墙和NAT代理的后台用于远程控制的应用程序,桌面共享和文件传输的简单且快速的解决方案。为了连接到另一台计算机,只需要在两台计算机上同时运行 TeamViewer 即可,而不需要进行安装(也可以选择安装,安装后可以设置开机运行)。该软件第一次启动在两台计算机上自动生成伙伴 ID。只需要输入你的伙伴的ID到TeamViewer,然后就会立即建立起连接。Tw